X.509 인증서가 간단하게 뭘까?

이름부터 간단해보이지가 않아서 light 하게 이해하고 싶으면 화가 날 수가 있다.

https://gjwjdgnsrnlg.tistory.com/46

공개키 키 관리기법

공개키는 키 분배 관련 이슈가 존재한다. 해당 방법들을 알아보자. 1. 외부에 그냥 오픈하는 것 2. 공개디렉터리에해당하는 공개키에 올리겠다 3. 권위있는 사이트나 기관을 통해 분배 4.

gjwjdgnsrnlg.tistory.com

PKI라는 공개키 기반 구조가 있다. 이는 앞선 공개키 관리 기법 게시물을 보고 오면 베스트긴 하다.

PKI는 공개키를 분배하는 데 있어서 사용하는 구조이다. 메일이나 우편으로 공개키를 갖다 줄 순 없으니깐 말이다.

그때 공개키를 인증서 형태로 분배하게 된다. 그 이유는 당연히 위의 게시물을 보면 된다.

어쨌든 그때 X.509 인증서 형태를 쓴다. 즉 하나의 포맷일 뿐이다. 목차-내용-인사말과 같은..

이때 당연히 어떤 공개키 암호이고 어떤 서명을 쓰는 것이고 이런 것들이 나열돼있겠다.

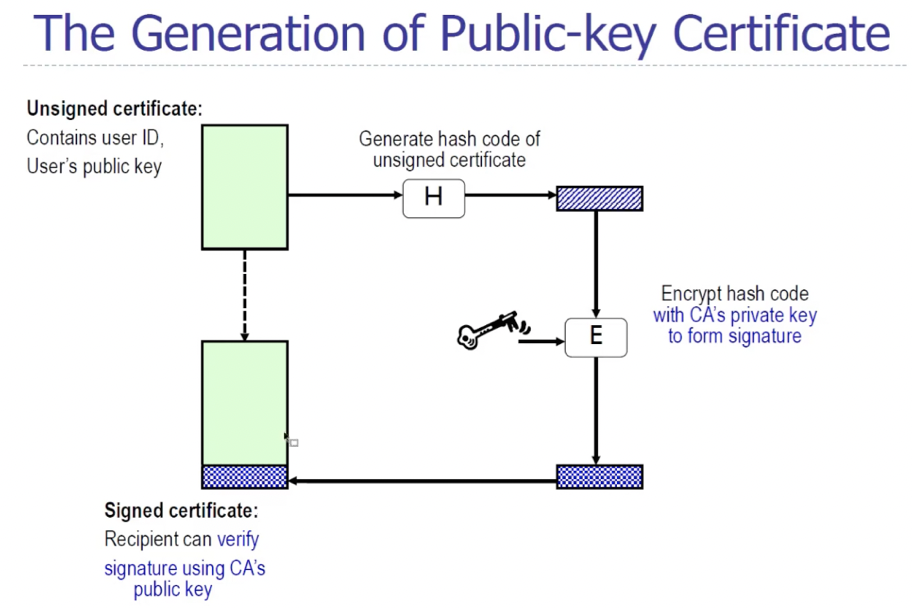

일반적인 공개키 인증서 구조이다.

젤 위에는 인증서 정보( user id, 공개키) 같은 게 있고 이 정보들에 해시를 취하고 기관의 개인키로 암호화를 해버린다

그리고 이 정보를 인증서 정보 밑에 덧붙인다. 이것은 개인키를 썼으므로 MAC이 아닌 서명인 것이다.

받는 입장에서는 당연히 받은 정보들에 대해서 검증을 해야 하고

이때 기관의 공개키를 사용해 저 서명을 푼 다음 인증서 정보에 대한 해시를 동일하게 취해 비교하게 된다.

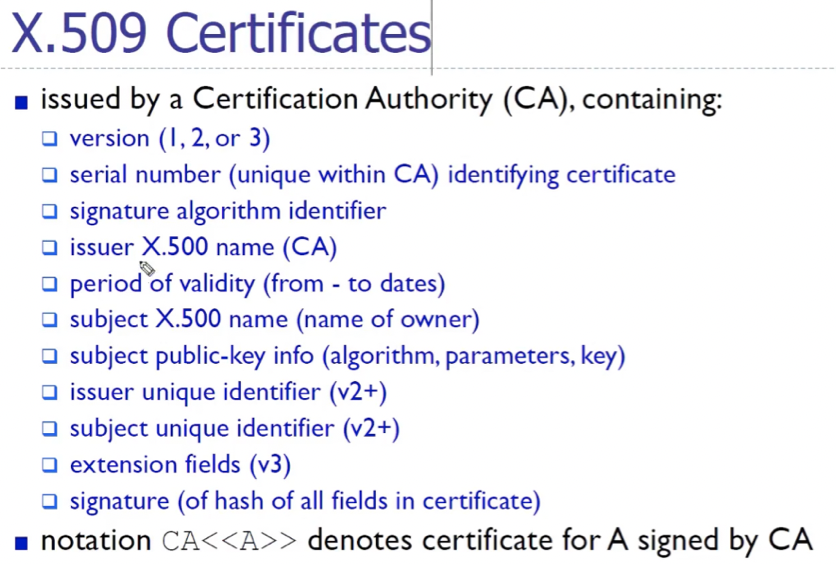

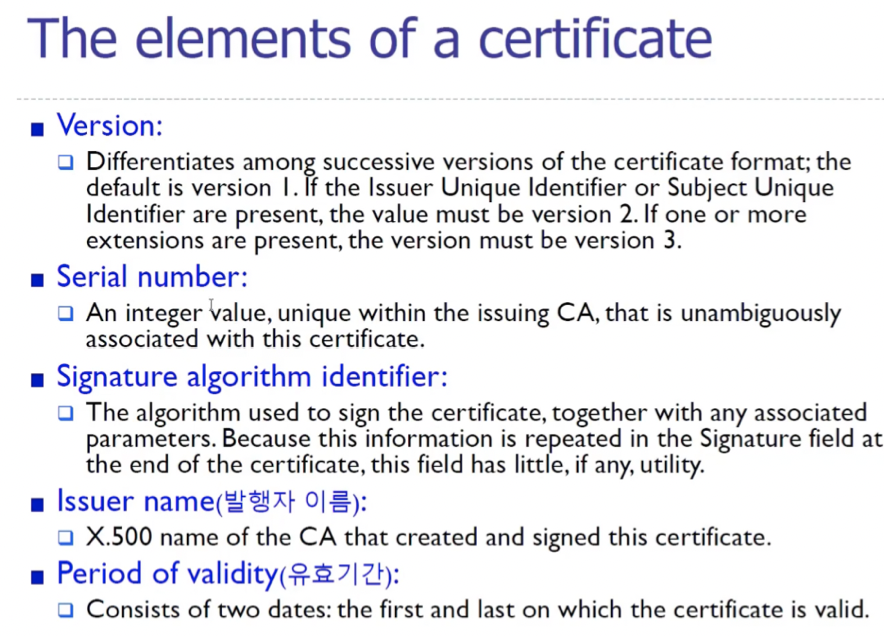

이는 인증서에 들어가는 내용을 나열한 것이다.

몇 가지를 이야기해보자면

인증서의 소유자 , public key, 어떤 알고리즘이냐(추가 파라미터 들어갈수도 )

그리고 서명 값이 들어간다

v2+는 해당 버전에서 추가된 것이다.

뒤에서 알아볼 건데

CA<<A>> CA에 의해 발급된 A의 인증서라는 의미이다.

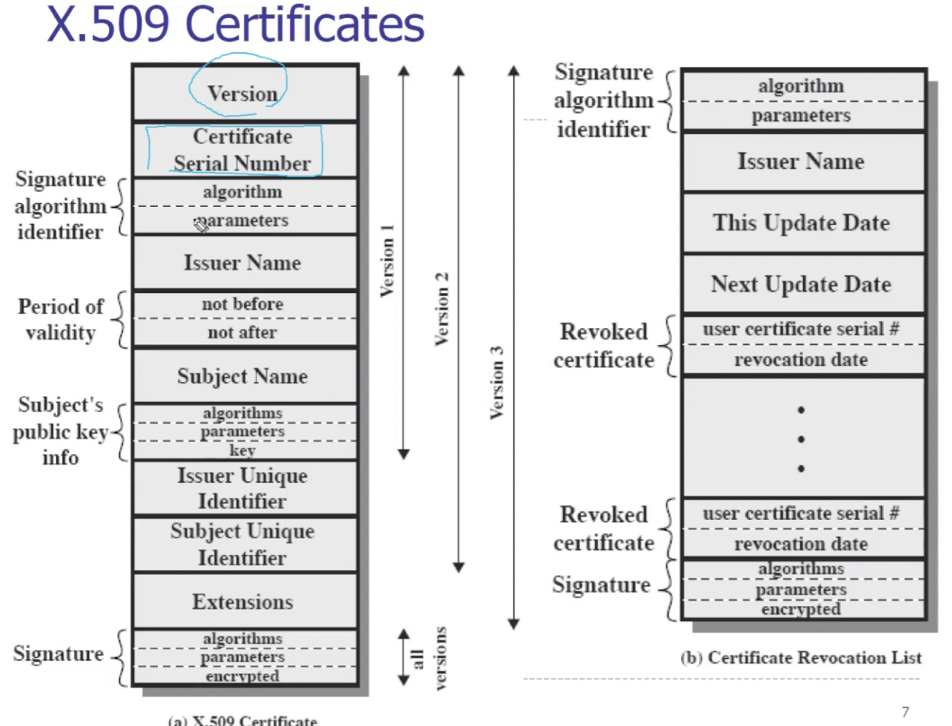

왼쪽 형식을 보면 버전이 갈수록 확장이 된다는 것이다.

오른쪽 형식은 CRL이다. 들어봤겠지만 인증서 폐기를 할 때 폐기했다는 정보를 기록해야 한다.

그것을 기록하기 위한 list이다.

위의 인증서의 요소들이다. serial number는 이 인증서에 대한 serial number이다.

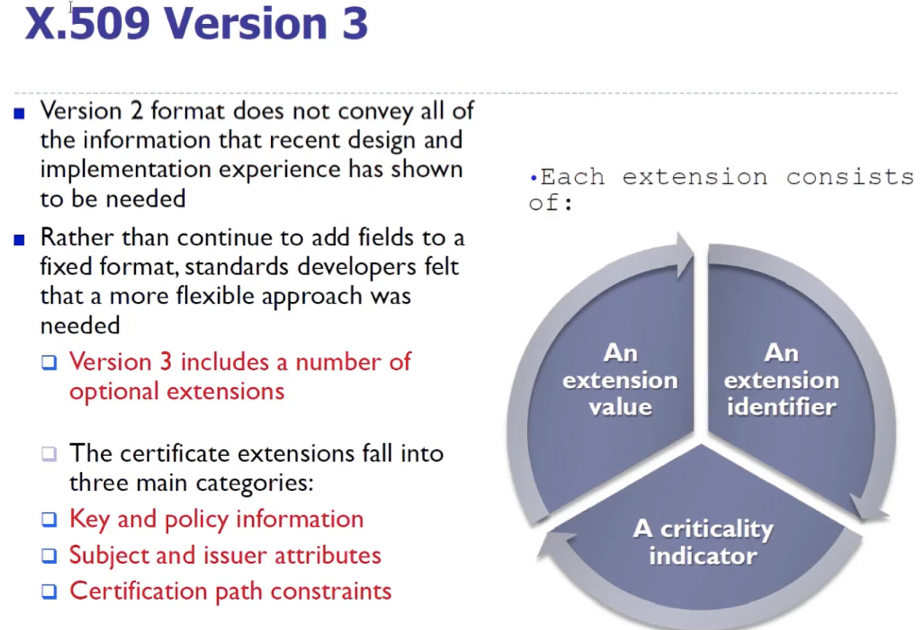

조금 더 확장된 버전을 확인해볼 필요가 있다.

기본적으로 3가지 카테고리의 Extension이다.

1. 키와 정책에 대한 정보를 확장 필드에 넣는다

2. 사용자 혹은 인증서 주체,그리고 발급자에 대한 속성값

3. 발급받은 인증서가 인증되는 path가 있는데 이거에 대한 검증과 제약을 말함

ex> a->b로 가는데 어떤 ca를 여러번 거친다는..

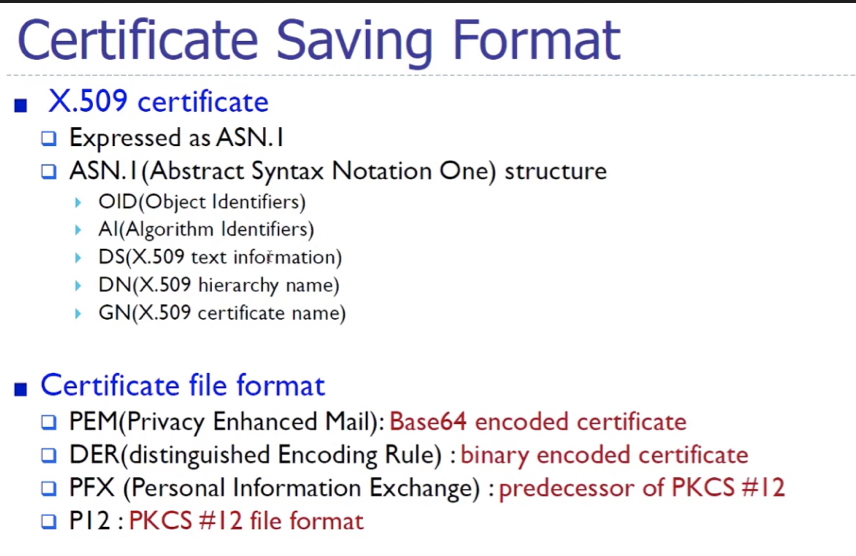

이 인증서를 저장하는 포맷을 보자.

PEM, DER, PFX, P12..(PKI 관련 표준)이라고 볼 수 있다.

'Infomation_Security' 카테고리의 다른 글

| 공개키 인증서 인증과정 (0) | 2021.08.21 |

|---|---|

| 전자서명 기법 정리 (0) | 2021.08.20 |

| 메세지 인증(MAC)과 해시 함수 (0) | 2021.08.20 |

| 공개키 키 관리기법 (0) | 2021.08.19 |

| 공개키 암호와 RSA (0) | 2021.08.19 |